“櫻花”雖美,但是“有毒”。

美國時間6月15日,外媒 security affairs 報道稱,維基解密發佈了一批屬於Vault 7的文檔,這些文件包含了美國中情局(CIA) 網絡間諜為了黑進Wi-Fi 設備而使用的“櫻花”( Cherry Blossom,簡稱 CB)框架的細節。

這個框架由 CIA 與斯坦福研究所(SRI International)一起開發,可以入侵數百種家用路由器型號,而櫻花框架是在“櫻桃炸彈”項目下開發的。

櫻花框架具體是什麼?雷鋒網瞭解到,原來,它是一種針對無線網絡設備的基於固件的遠程可控植入物,可以通過觸發漏洞獲取未經授權的訪問並加載自定義的櫻花固件,從而危及路由器和無線接入點(AP)。

據使用手冊介紹,“櫻花(CB)系統可以監控特定目標在互聯網上的活動,執行軟件漏洞。CB尤其擅長通過無線(802.11)路由器接入點(AP)等無線網絡設備來達成目標。”

維基解密稱:“無線設備本身因為被植入了定製的 CB 固件而受感染,一些設備允許通過無線鏈路升級其固件,因此只要感染,不需要通過物理接觸,訪問設備。”

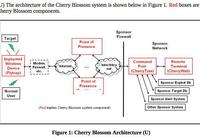

CB 由四個主要組成部分組成:

FlyTrap - 信標,運行在受感染的設備上,與CherryTree C&C服務器通信。

CherryTree - 在C&C服務器上與FlyTrap通信。

CherryWeb - 在CherryTree上運行的基於Web的管理面板

Mission - 由C&C服務器發送到感染設備的一組任務

CIA 網絡間諜使用櫻花框架來破壞目標網絡上的無線網絡設備,然後,通過中間人攻擊來竊聽和操縱連接設備的互聯網流量。

FlyTrap可以執行以下惡意任務:

監控網絡流量,收集感興趣的數據,如電子郵件地址、MAC地址、VoIP號碼和聊天用戶名。

劫持用戶到惡意網站。

將惡意內容注入數據流量以傳遞惡意軟件。

設置VPN隧道,以訪問連接到FlyTrap的WLAN / LAN的客戶端,進行進一步的利用。

雷鋒網瞭解到,根據這些文件,CherryTree C&C 服務器必須位於安全機構中,並部署在運行 Red Hat Fedora 9的Dell PowerEdge 1850供電虛擬服務器上,並具有至少 4GB 的RAM。

雷鋒網注意到,這些文件包括 CherryBlossom 可攻擊的 200多種路由器型號的列表,專家們注意到,它們大多是來自不同供應商的舊型號,包括Belkin,D-Link、Linksys、Aironet / Cisco、Apple AirPort Express、Allied Telesyn、Ambit、 AMIT Inc、Accton、3Com、Asustek Co、Breezecom、Cameo、Epigram、Gemtek、Global Sun、Hsing Tech、Orinoco、PLANET Technology、RPT Int、Senao、US Robotics 和Z-Com。

若想了解更多,可以點擊這裡獲得這份文件:維基解密文件。